Hakeri kosovar na tregon se si ta mbrojmë llogarinë e Instagram-it nga keqdashësit

Sot, rrjetet sociale i përdor thuajse çdo njeri, ndërkaq Instagram-i mbetet platforma e cila më së shumti preferohet sidomos nga të rinjtë, të cilët aty e kanë mundësinë t’i ndajnë me ndjekësit e tyre fotografitë dhe videot që i bëjnë.

Mirëpo, fatkeqësisht shpeshherë biem pre e mashtrimeve të ndryshme të cilat na kushtojnë me vjedhje të llogarive tona në Instagram dhe pastaj me keqpërdorim të tyre, shkruan Telegrafi.

Por, si t’ia bëjmë që t’i shmangemi kësaj? Cilat janë masat e sigurisë të cilat duhet t’i ndërmarrim në mënyrë që t’ua pamundësojmë keqdashësve qasjen në llogarinë tonë?

Përgjigjen për këto supozon se e ka Endrit Shkodra, i riu nga Gjilani i cili thotë se ka një kohë të gjatë që merret me rrjete sociale, e në veçanti me platformën e Instagram-it.

Madje Endriti thotë se merret me sigurinë, mirëmbajtjen, menaxhimin e “followers”, pëlqimeve, shikimeve, etj. të llogarive të shumë yjeve të estradës dhe jo vetëm, përmes faqes së tij “Ysae Network”.

Dhe këtë bagazh të tij profesional ai thotë se ka vendosur ta ndajë me lexuesit e Telegrafit, duke treguar se çfarë hapash të sigurisë duhet t’i ndërmarrim të gjithë, në mënyrë që të mos bëhemi viktimë e sulmeve kibernetike.

Aplikacionet e palëve të treta

Aplikacionet e palëve të treta (Third-party apps) janë të rrezikshme sepse kanë qasje në marrjen e të dhënave personale dhe në e-mail. Në secilin rast kur merren këto të dhëna, është shumë e lehtë të sulmohet një llogari në ndonjë rrjet social. Veç tjerash, hakerët dashakeq mund të përfitojnë nga dobësitë e palëve të treta që integrohen me rrjetet e mëdha sociale. Një shembull për këtë është kur vitin e kaluar hakerët sulmuan platformën “Twitter” përmes aplikacionit “Counter-Twitter”, i cili përdoret për analizën e Twitter-it.

Sulmet dhe mashtrimet e ashtuquajtura “Phishing”

Përmes metodës “Phishing”, hakerët i përdorin rrjetet sociale për t’i mashtruar njerëzit që ata vet t’i dorëzojnë informacionet personale – qoftë nëse bëhet fjalë për detajet bankare, për fjalëkalime të ndryshme apo për informacione të biznesit.

Por, si funksionon ky sulm saktësisht?

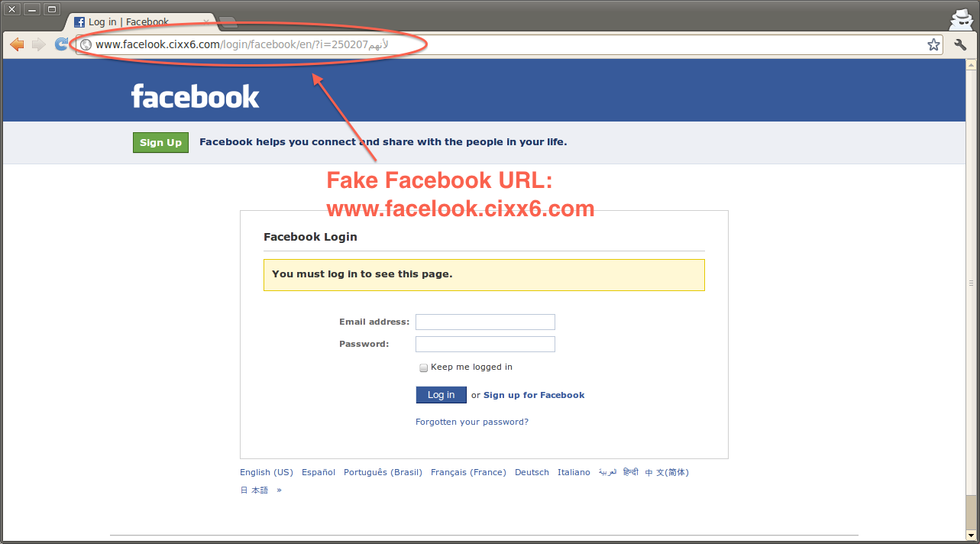

Sulmuesi krijon një faqe të rreme e cila ngjason tejet mase me atë origjinale. P.sh. ai e krijon një ueb sajt i cili ngjason krejtësisht me dizajnin e Instagram-it. Më pas, ai e dërgon në atë ueb sajt viktimën përmes e-mailit apo mesazheve diku tjetër. Viktima kur hyn në atë sajt, i cili duket si Instagram, i shkruan të dhënat personale, të cilat më pas i shkojnë direkt sulmuesit.

Si ta mbroni veten nga këto sulme?

Mbrojtja nga “Phishing” është e thjeshtë:

- Shmangni e-mailet të cilat kërkojnë të qaseni në llogarinë tuaj në Instagram, Facebook apo kudo tjetër

- Gjithmonë kontrollojeni link-un (url) nëse është e ngjashme me atë të origjinalit

- Përdorni gjithmonë në llogaritë tuaja “2FA Protection” – pra mbrojtje shtesë e cila nuk ju lejon të futeni në llogarinë tuaj pa e konfirmuar përmes SMS-it ose varësisht metodës që zgjedhni ju.

Kushtet e privatësisë

Thuajse të gjithë njerëzit janë të vetëdijshëm për rreziqet potenciale që i ka në privatësi përdorimi i rrjeteve sociale. Faktikisht, së fundmi një studim ka zbuluar se mbi 60% e njerëzve kanë “shumë pak” ose “fare hiç” besim në rrjete sociale kur është fjala për mbrojtje të privatësisë.

Megjithatë, këto shqetësime nuk na ndalojnë t’i përdorim platformat tona të preferuara, por të paktën duhet të na nxisin të kemi kujdes më të shtuar sepse një gabim i vogël te ne, është arritje e madhe për një haker.

Mos sigurimi i telefonave të mençur

Telefonat e mençur janë mënyra më e popullarizuar përmes të cilëve përdoren rrjetet sociale. Çdo rrjet social sot mund të përdoret me vetëm një prekje në telefon.

Kjo është e mrekullueshme për aq gjatë sa telefonin e përdorni vetëm ju. Megjithatë, nëse jua vjedh dikush telefonin apo u humb, atëherë këtu ju rrezikohet edhe privatësia në rrjete sociale.

Në raste të tilla, ata mund t’jua kontrollojnë mesazhet, fotot, videot dhe mund t’ju bëjnë shantazhe apo dëme tjera.

Kështu që, është tejet e nevojshme që telefonin gjithmonë ta mbroni me ndonjë fjalëkalim ose me “fingerprint”.

Fjalëkalimi

Mos e përdorni të njëjtin fjalëkalim në të gjitha llogaritë e rrjeteve sociale. Ndonëse për disa është e vështirë t’i mbajnë mend fjalëkalimet për secilën platformë që e përdorin, faktikisht kjo ua vështirëson hakerëve procesin e thyerjes së llogarive tuaja.

Në momentin që hakeri keqdashës arrin t’jua thyejë një fjalëkalim, po të njëjtin ai do ta përdor në të gjitha llogaritë që i keni.

Vjedhja e informacioneve përmes “Keylogger”

Keylogger është një lloj i softuerit të mbikëqyrjes që sapo është instaluar në një sistem, ndërkaq ka aftësinë për ta regjistruar çdo shkronjë apo numër që ju e shtypni.

Kemi dy lloje të ndryshme të këtij softueri: Keylogger harduerik dhe Keylogger softuerik.

Përmes keylogger-ve hakerët mund t’jua regjistrojnë mikrofonin, kamerën, mund t’jua vjedhin fjalëkalimet dhe të kenë qasje në çdo shkronjë që e shtypni në tastierën tuaj.

Për t’iu shmangur keylogger-ëve rekomandohet të:

- Instaloni një Firewall me cilësinë më të lartë të sigurisë

- Instaloni Keystroke Encryption Software

- Instaloni një softuer Antivirus të cilësisë së lartë dhe ta skanoni kompjuterin për viruse rregullisht

- Gjithashtu të mos shkarkoni dhe instaloni programe të cilat nuk e dini se çfarë janë. /Telegrafi/